Como podemos ajudá-los?

Definição de configurações de segurança para uma conta Perfony

Na Perfony, a segurança e a confidencialidade dos dados estão no centro de nossas preocupações. Desde a nossa criação, sempre tivemos como ponto de honra desenvolver uma solução que oferecesse não apenas recursos inovadores e de alto desempenho, mas, acima de tudo, um ambiente de trabalho confiável e seguro para todos os nossos usuários. Seja em nossos processos de desenvolvimento ou nas relações que mantemos com nossos clientes, demonstramos o maior respeito pela confidencialidade dos dados.

Uma prioridade absoluta: proteger seus dados

Para nós, a proteção de dados é mais do que apenas um requisito legal; é um compromisso fundamental. Entendemos que o gerenciamento de projetos, a troca de informações e a colaboração on-line são baseados na confiança mútua, e essa confiança não pode existir sem um alto nível de segurança. Quando você escolhe a Perfony, está escolhendo uma solução que protege seus dados pessoais e comerciais em todas as etapas.

Nossa infraestrutura foi projetada para garantir o máximo de segurança, com medidas rigorosas para evitar violações de dados. Isso inclui sistemas de criptografia robustos que protegem suas informações, tanto quando elas são transmitidas quanto quando são armazenadas em nossos servidores. Essas medidas impedem o acesso não autorizado aos seus dados e garantem sua confidencialidade.

Conformidade com as normas do RGPD

Como parte de nosso compromisso com a proteção de dados, aderimos estritamente aos requisitos do Regulamento Geral de Proteção de Dados (GDPR). Todo usuário da Perfony, seja na Europa ou em qualquer outro lugar, pode ter certeza de que seus dados estão sendo processados de acordo com os mais altos padrões.

Para nós, a conformidade com o GDPR implica um alto nível de transparência na forma como coletamos, usamos e armazenamos dados. Garantimos que você possa exercer plenamente seus direitos de proteção de dados, inclusive o direito de acessar, retificar e apagar informações sobre você.

Padrões líderes do setor

Na Perfony, aplicamos os mais altos padrões de segurança reconhecidos pelo setor. Nossas equipes de desenvolvimento e suporte técnico são treinadas nos mais recentes avanços em segurança cibernética e atualizamos regularmente nossos sistemas para nos protegermos contra ameaças emergentes. Realizamos testes de segurança frequentes para detectar e corrigir rapidamente quaisquer vulnerabilidades.

Nossos sistemas também são projetados para oferecer alta disponibilidade e confiabilidade ideal. Quer esteja gerenciando projetos críticos ou informações confidenciais, você pode ter certeza de que seus dados permanecerão acessíveis e protegidos em todas as circunstâncias.

Personalização das configurações de segurança

Como cada empresa tem necessidades de segurança específicas, oferecemos a opção de ajustar as configurações de confidencialidade para atender às suas exigências. Seja para restringir o acesso a determinadas funcionalidades, definir políticas de senha mais fortes ou gerenciar autorizações de usuários, o Perfony permite configurar o ambiente de trabalho de acordo com as suas preferências.

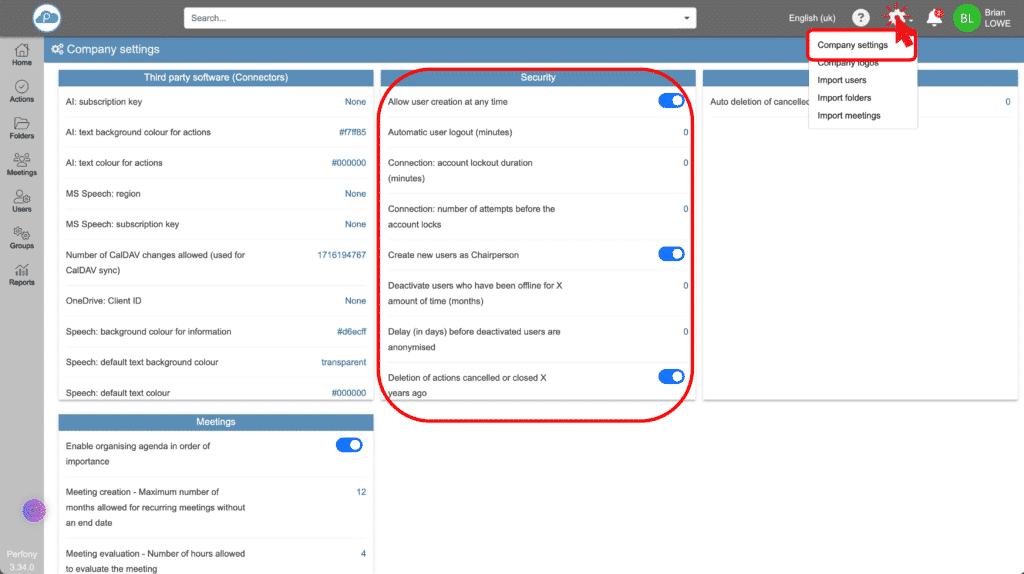

Acreditamos que essa flexibilidade é essencial para garantir uma segurança sob medida, adaptada à realidade de cada organização. Assim, você mantém controle total sobre como seus dados são protegidos, enquanto se beneficia da robustez e da confiabilidade de nossa plataforma. O administrador de uma conta Perfony poderá acessar essas configurações a partir do ícone de configurações no painel horizontal superior.

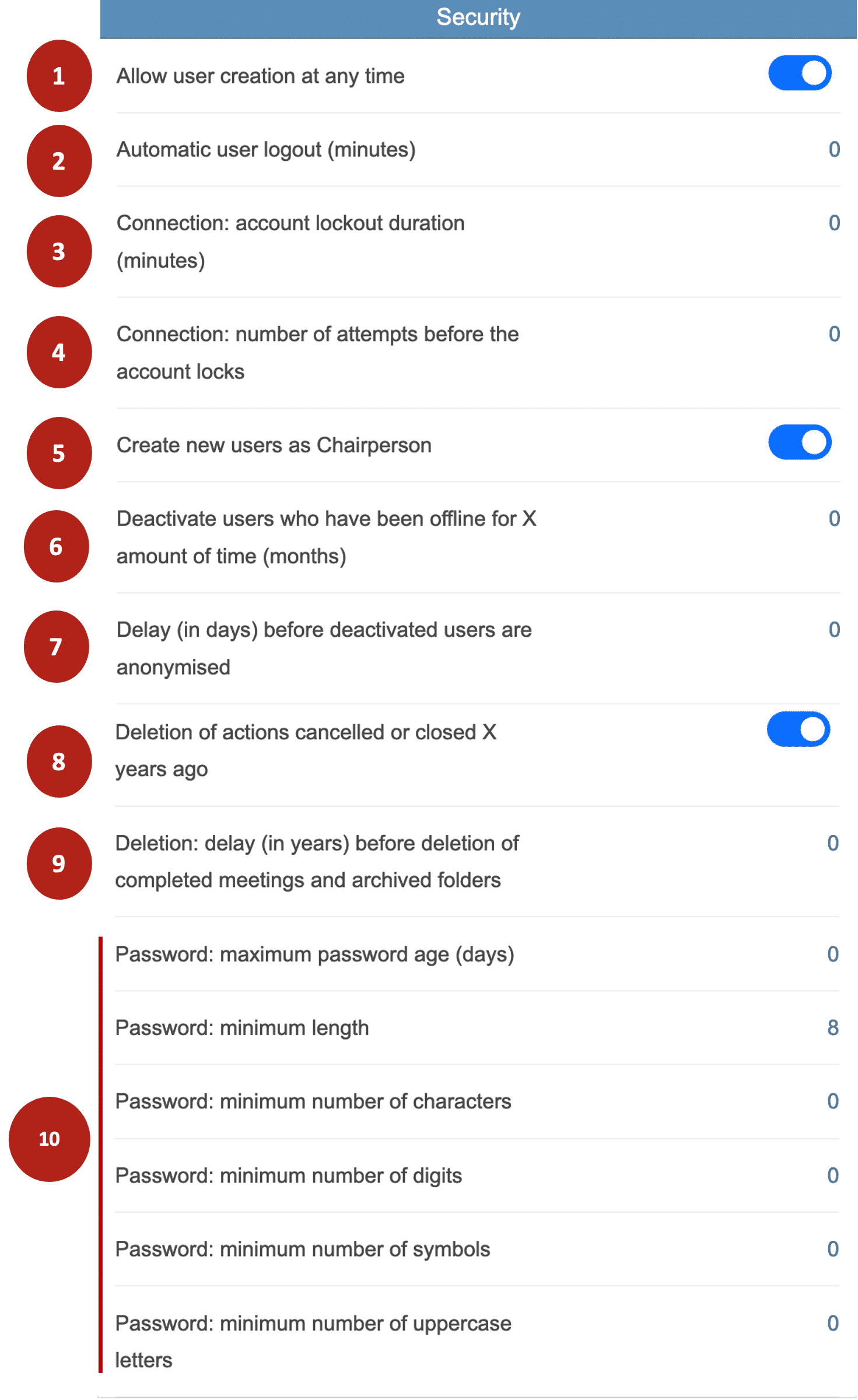

- Permite que o piloto e o copiloto de uma pasta ou reunião criem usuários de suas pastas ou reuniões sem a necessidade de ser o administrador da conta e passar pelo menu “Usuários”.

- Duração da inatividade no Perfony, após a qual o logout é automático.

- Tempo durante o qual o acesso à conta é bloqueado no caso de tentativas repetidas de login com falha.

- Número de tentativas de conexão permitidas antes que a conta seja bloqueada.

- Determina se os usuários recém-criados têm direitos de “Pilot”.

- Duração além da qual uma conta de usuário sem conexão será automaticamente desativada. Essa desativação é precedida de um e-mail de aviso 15 dias antes da desativação.

- Atraso após o qual as contas de usuário desativadas são anonimizadas: sobrenome, nome e e-mail são substituídos por uma sequência aleatória de caracteres, mas permanecem no sistema e, em particular, nas ações, pastas e reuniões em que apareciam anteriormente.

- Tempo após o qual as ações canceladas ou concluídas são excluídas do sistema.

- Tempo após o qual as reuniões encerradas e os arquivos arquivados são excluídos do sistema

- Componentes da senha. As alterações nesses critérios devem ser feitas quando a senha for renovada.